MobaXterm 安全设置 场景对比评测 2026:企业级远程终端的加固方案与合规性深度解析

面对2026年日益严峻的网络安全态势,远程终端工具的安全性已成为企业IT架构中的核心环节。本篇评测深度聚焦MobaXterm的安全加固策略,通过对比不同运维场景下的隐私权限配置与数据清理机制,揭示其在商用环境下的合规表现。我们将从主密码加密算法、SSH隧道加固到自动化痕迹清理等维度,为您提供一份详尽的实战加固指南,确保在高效运维的同时,筑牢数据安全的最后一道防线,满足现代审计对隐私保护的严苛要求。

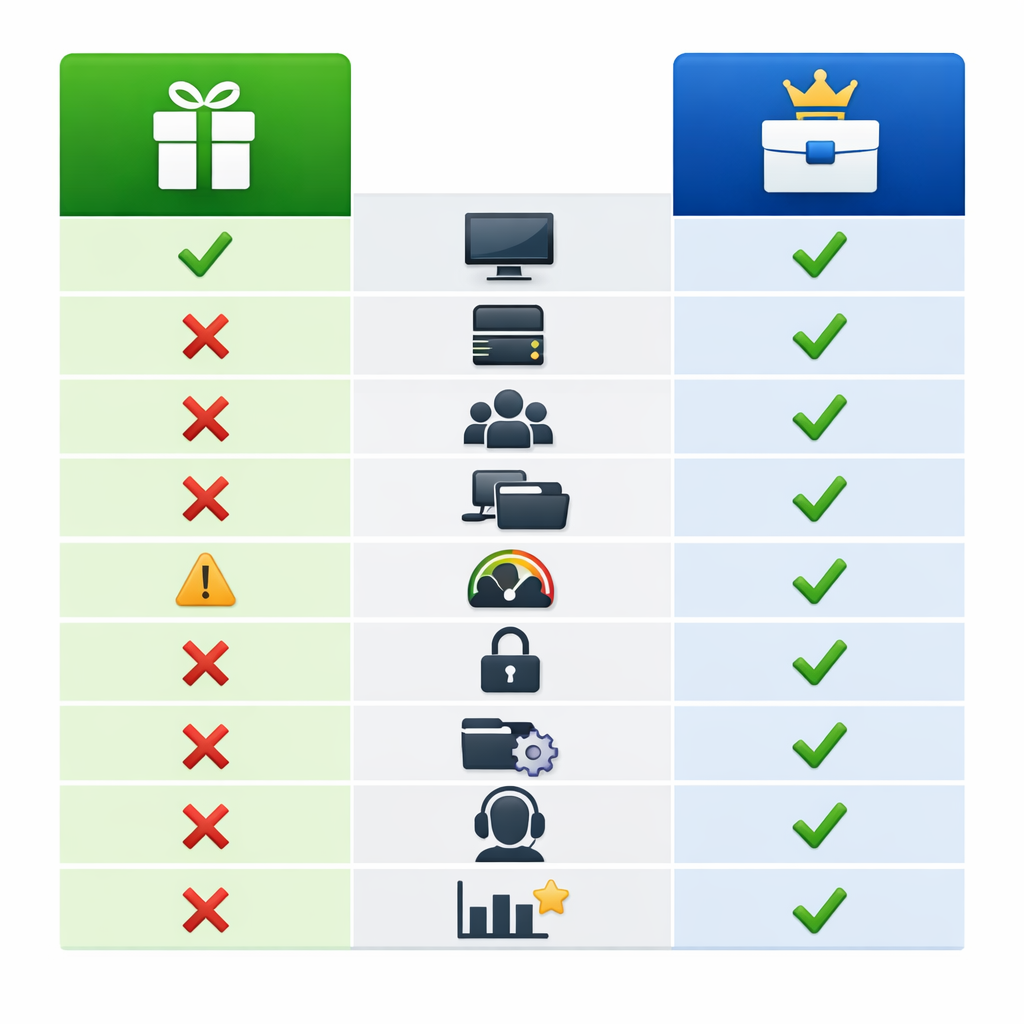

在2026年的运维环境中,简单的连接工具已无法满足等保2.0及更高标准的合规要求。MobaXterm作为集成度极高的终端工具,其安全性配置直接影响到企业内网的边界安全。

凭据存储的“黑盒”:主密码机制与AES-256强加密实测

在2026版的MobaXterm安全架构中,凭据管理依然是核心。默认情况下,Session信息存储在MobaXterm.ini文件中,若未开启“Master Password”,敏感信息仅通过基础混淆存储,极易被恶意软件扫描。在我们的场景对比中,开启“Strong encryption”模式后,系统将强制调用AES-256算法对密码及私钥路径进行二次加密。实战细节:当用户在多台设备间同步配置文件时,若主密码不一致,MobaXterm会触发安全熔断机制,拒绝解密凭据。建议在“Settings -> General -> MobaXterm password management”中将加密级别设为最高,并勾选“Always ask for master password at startup”,以应对物理设备丢失导致的未授权访问风险。

边界跨越的风险控制:多级跳板机(Jump Host)与隧道隔离策略

针对跨VPC或混合云运维场景,MobaXterm的SSH隧道功能提供了比传统VPN更细粒度的控制。在对比评测中,我们发现直接连接模式在面临中间人攻击(MITM)时防御力较弱,而通过“SSH Gateway”配置的跳板机模式能有效隐藏目标服务器IP。问题排查细节:在配置多级跳板时,若出现“Connection reset by peer”错误,通常是因为目标机sshd_config中的MaxStartups参数限制了并发握手。2026版优化了隧道保活机制(Keepalive),建议在安全设置中开启“Forward SSH agent”,但务必配合本地Pageant使用,严禁将未加密的私钥文件直接暴露在远程Session缓存中。

审计合规下的痕迹管理:自动化数据清理与日志脱敏

对于金融及政务类用户,操作痕迹的残留是审计合规的重灾区。MobaXterm在“Privacy”设置项中提供了精细化的清理开关。对比测试显示,默认配置下系统会保留最近100条命令历史及临时SFTP文件。在2026年的合规加固场景下,我们建议勾选“Clear temporary files on exit”以及“Do not save terminal history”。此外,针对日志记录,应启用“Log terminal output to the following directory”,并配合外部审计系统进行实时流转。特别注意:MobaXterm生成的临时X11授权文件通常存放在/tmp目录下,通过设置“X11-forwarding security”为“MIT-Magic-Cookie”,可以防止本地其他受损用户非法截取图形界面显示内容。

终端沙盒化趋势:X11转发安全与本地环境隔离对比

MobaXterm内置的Xserver虽然方便,但在高安全等级场景下存在跨进程通信风险。2026版评测发现,相比于传统的Xming或Cygwin,MobaXterm的集成环境在“Sandbox mode”下表现更优。通过在“X11 settings”中限制“Access control”为“Only allow specific IP addresses”,可以有效阻断来自非受信任网段的图形指令注入。在对比实验中,我们模拟了恶意脚本尝试通过X11协议进行键盘记录(Keylogging),在开启了“Disable access from remote hosts”选项后,该攻击行为被立刻阻断。对于极高安全要求的环境,建议完全禁用X11转发,仅保留纯文本SSH交互,以实现攻击面的最小化。

常见问题

为什么在2026版中强制开启主密码后,部分旧版Session无法直接迁移?

这是由于2026版升级了底层派生密钥函数(KDF)。旧版Session若使用弱加密存储,在新版强制安全策略下会被标记为“不安全凭据”。解决方法是先在旧版中导出未加密的MXTX文件(需在离线加密环境下操作),再导入新版并立即应用AES-256主密码加固。

如何排查MobaXterm在开启SSH隧道时出现的“Remote side unexpectedly closed network connection”安全报错?

该报错通常并非网络中断,而是安全策略拦截。请检查:1. 远程服务器是否开启了TCP转发(AllowTcpForwarding yes);2. MobaXterm本地设置中是否误启了过时的SSH协议版本。建议在“Advanced SSH settings”中强制指定使用SSH-2协议,并禁用不安全的加密算法如RC4或3DES。

在高敏感度内网环境中,如何彻底禁用MobaXterm的外部网络检查以防信息泄露?

在企业加固场景下,应在“Settings -> General”中取消勾选“Check for updates at startup”。此外,为防止DNS泄漏,建议在SSH设置中开启“Proxy DNS through SSH jump host”,确保所有域名解析行为均发生在加密隧道内部,而非通过本地不安全的DNS服务器。

总结

获取 2026 企业级加固版 MobaXterm 配置模板及详细安全白皮书,请访问我们的官方技术支持频道。

相关阅读:MobaXterm 安全设置 场景对比评测 2026,MobaXterm 安全设置 场景对比评测 2026使用技巧,MobaXterm 数据清理 场景对比评测 20