MobaXterm 面向关注安全与合规的用户的使用技巧 202603

在202603的技术合规周期内,企业对远程访问工具的安全性提出了更高要求。本文深度解析 MobaXterm 在高安全需求场景下的进阶配置,重点围绕主密码加密算法升级、会话日志审计自动化、以及基于 Jump Host 的零信任网络接入技巧。通过针对性调整 MobaXterm 的底层参数,运维人员不仅能提升日常操作效率,更能在满足 ISO 27001 等合规性审查时,确保每一项远程连接均具备可追溯性与数据加密保障,彻底杜绝敏感凭据明文泄露风险。

随着企业数字化转型进入深水区,终端模拟器的安全性已成为内控审计的重灾区。MobaXterm 作为全能型工具,其默认配置往往倾向于易用性而非极致安全。针对 202603 阶段的安全基准,我们需要重新审视其凭据管理与路径追踪机制。

强化凭据存储:启用 Master Password 与 AES-256 加密

在合规性检查中,本地存储的会话密码是头号风险点。用户应立即进入 Settings -> General 选项卡,点击 'Manage master password'。在 202603 版本的安全建议中,务必选择 'Strong encryption' 模式,该模式采用 AES-256 算法对 MobaXterm.ini 配置文件中的密码字段进行二次加密。真实场景中,若运维人员的笔记本电脑意外丢失,未设置主密码的 MobaXterm 配置文件可被轻易破解。通过强制要求每次启动或查看密码时输入 Master Password,可以有效隔离物理接触带来的数据泄露风险,确保凭据存储符合企业级安全规范。

实现审计闭环:自动化终端日志与时间戳记录

合规性审计要求所有操作必须“有迹可循”。在 MobaXterm 中,建议全局开启 'Terminal logging' 功能。进入全局设置,将日志存储路径指向一个受保护的、仅限审计员读取的加密磁盘分区。关键点在于勾选 'Include timestamp',这能确保每行指令执行的精确时间被记录。排查细节:当发生误删生产环境数据库的事故时,审计员可以通过搜索日志中的 'rm -rf' 关键字,结合时间戳与 MobaXterm 记录的 Remote Host IP,迅速锁定责任人与操作上下文,而非在海量的历史命令中盲目排查。这种自动化的日志留存机制是满足等保 2.0 要求的核心环节。

网络隔离实践:利用 SSH Gateway 构建安全隧道

关注隐私与合规的用户应严禁直接暴露内网服务器的 22 端口。MobaXterm 的 'SSH Gateway'(即跳板机/堡垒机)功能提供了优雅的解决方案。在 Session 设置中,配置内网目标机之前,先在 Network settings 中定义 Jump host。验证信息:通过 MobaXterm 内部集成的 SSH 隧道技术,所有流量将通过加密的 443 或 22 端口转发。实际操作中,若遇到“Connection reset by peer”错误,通常是由于跳板机上的 TCP Forwarding 未开启。解决办法是在跳板机的 /etc/ssh/sshd_config 中确认 'AllowTcpForwarding yes',从而在不破坏网络隔离策略的前提下,实现安全的内网穿透访问。

隐私痕迹管理:临时文件清理与敏感数据抹除

MobaXterm 在运行过程中会产生大量临时文件,如 SFTP 传输的缓存、X11 转发的临时授权等。对于高合规性要求的环境,建议在 Settings -> General 中勾选 'Clean up temporary files on exit'。此外,针对 202603 的隐私保护需求,用户应定期检查 %TEMP%\MobaXterm 目录。一个典型的排查场景是:当用户通过 MobaXterm 直接编辑远程服务器配置文件时,本地会生成一个临时副本。如果程序异常崩溃,该副本可能残留在本地磁盘。手动配置 'Persistent home directory' 到加密卷中,可以确保这些包含敏感代码或配置的临时数据不会以明文形式散落在非加密的系统分区上。

常见问题

如何确认我的 MobaXterm 正在使用最高强度的加密算法存储密码?

打开 MobaXterm.ini 文件,观察 [Passwords] 字段。如果密码字符串以 'ENC:' 开头且长度显著增加,并结合您在界面设置中选择的 'Strong encryption' (AES-256),则代表加密已生效。建议每 90 天更换一次主密码以增强安全性。

在开启 SSH 隧道时提示 'SOCKS5 error',这会影响我的合规性吗?

SOCKS5 错误通常意味着动态端口转发失败,这可能暴露您的真实访问意图或导致流量回退到不安全的路径。从合规角度看,应禁用动态转发,改用静态的 'Local port forwarding',并在 MobaXterm 中明确指定本地监听 IP 为 127.0.0.1,防止局域网内其他主机非法利用该隧道。

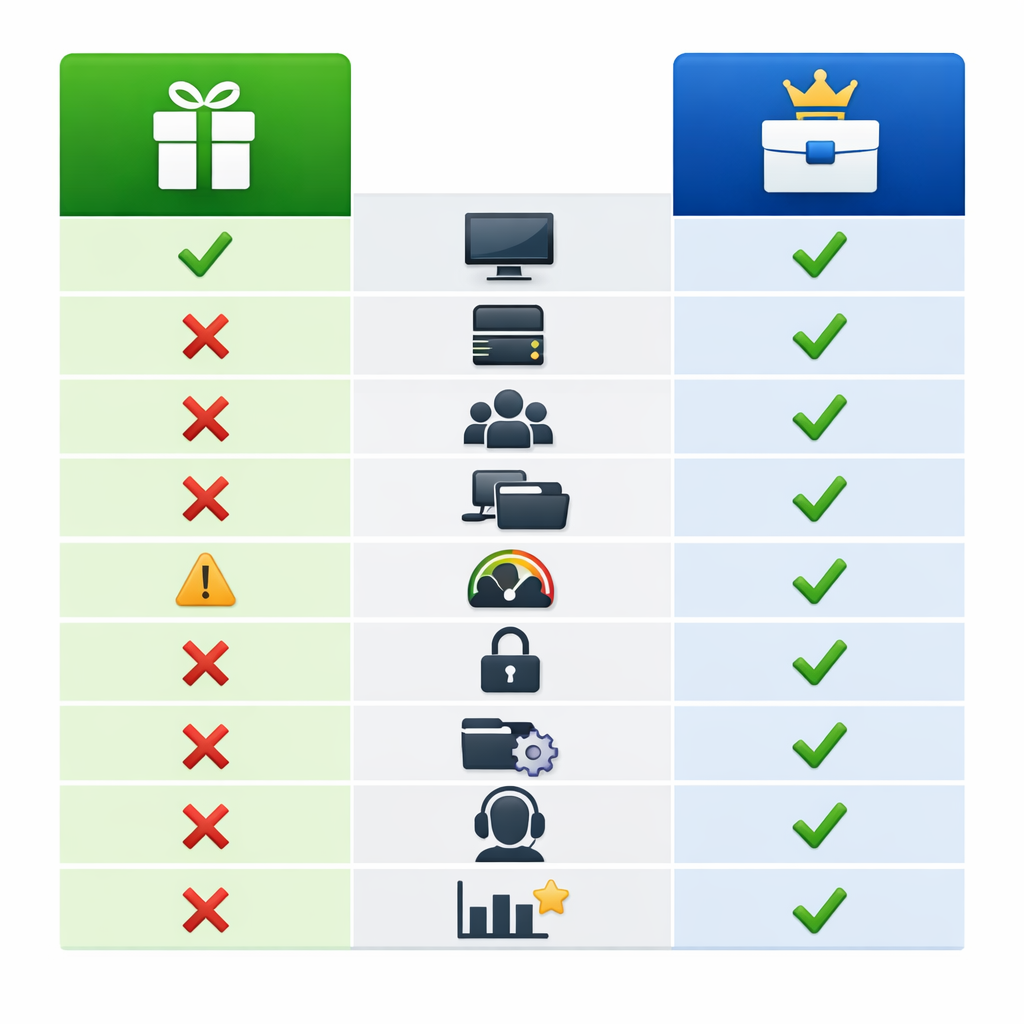

为什么建议在合规环境下使用 MobaXterm 专业版而非免费版?

专业版允许通过定制化安装包(Customizer)预设安全策略,例如强制开启日志记录、禁用不安全的 Telnet/RDP 协议、限制用户修改安全配置等。这种“策略锁定”能力是企业通过合规性自动化检查的关键技术手段。

总结

访问 MobaXterm 官方安全中心获取 202603 版合规配置白皮书,立即下载最新受保护版本。

相关阅读:MobaXterm 面向关注安全与合规的用户的使用技巧 202603,MobaXterm 面向关注安全与合规的用户的使用技巧 202603使用技巧,MobaXterm 面向关注安全与合规的用户的使用技巧 202602