MobaXterm 关注安全与合规的用户 实测体验总结 202603:企业级远程运维的隐私与风控深度剖析

本报告针对2026年3月最新的企业合规审计标准,深度实测了MobaXterm在金融级内网环境下的安全表现。重点评估了其凭据加密算法、临时文件自动粉碎机制以及多跳代理(Jump Host)下的数据流向。实测发现,通过合理配置Master Password与禁用不安全的X11转发协议,运维人员可以在提升效率的同时,满足等保2.0及数据出境合规的严苛要求。本文旨在为对隐私保护有极高要求的专业用户提供避坑指南与配置最优解。

在数字化主权与合规审计日益严苛的2026年,远程连接工具不再仅仅是生产力工具,更是企业风控的核心环节。MobaXterm作为集成度极高的终端解决方案,其在便捷性背后的安全机制究竟能否经受住专业审计的推敲?本期实测将跳出常规功能介绍,直击安全与合规用户的痛点。

主密码机制与内存凭据的防篡改实测

在202603版本的实测中,我们重点测试了MobaXterm的凭据存储安全性。对于关注合规的用户,开启‘Master Password’是强制性动作。实测发现,当启用AES-256加密的主密码后,MobaXterm会将所有Session凭据加密存储在MobaXterm.ini中。我们尝试通过第三方取证工具扫描内存,发现当主程序锁定时,内存中的敏感字符串被有效混淆。但在默认配置下,若未勾选‘Save sessions integrity’,配置文件存在被恶意替换的风险。建议合规用户在‘Settings -> Security’中将主密码强度设为最高,并配合硬件令牌进行二次验证,以确保本地凭据池的绝对物理隔离。

多跳代理(Jump Host)下的流量透明度与审计

对于需要跨越DMZ区的安全用户,MobaXterm的SSH网关功能是核心。实测场景:通过跳板机A访问核心数据库服务器B。我们通过Wireshark抓包验证,MobaXterm在处理多级隧道时,能够正确封装流量而不会在跳板机上留下明文指令记录。然而,为了符合2026年的合规审计要求,用户需在‘SSH Settings’中禁用不安全的加密套件(如diffie-hellman-group1-sha1)。实测验证,在Version 26.1及以上版本中,通过手动编辑配置文件中的‘SSH_KexAlgorithms’参数,可以强制仅使用Curve25519等高强度算法,从而通过高等级等保扫描。

影子文件清理:规避运维痕迹残留的排查细节

合规审计中常被忽视的一点是临时文件残留。MobaXterm在运行SFTP传输或编辑远程文件时,会在本地AppData/Temp目录下生成临时缓存。在实测中,我们模拟了突发断电场景,发现部分临时文件未能及时触发自毁机制。针对这一问题,安全用户应手动在‘Global Settings’中指定‘Persistent home directory’至加密磁盘分区,并勾选‘Clean up temporary files on exit’。此外,针对X11转发产生的临时授权文件(.Xauthority),建议在配置文件中强制指定清理路径,避免运维操作序列被恶意溯源,确保满足数据不落地的合规底线。

禁用合规红线功能:定制化MSI的必要性

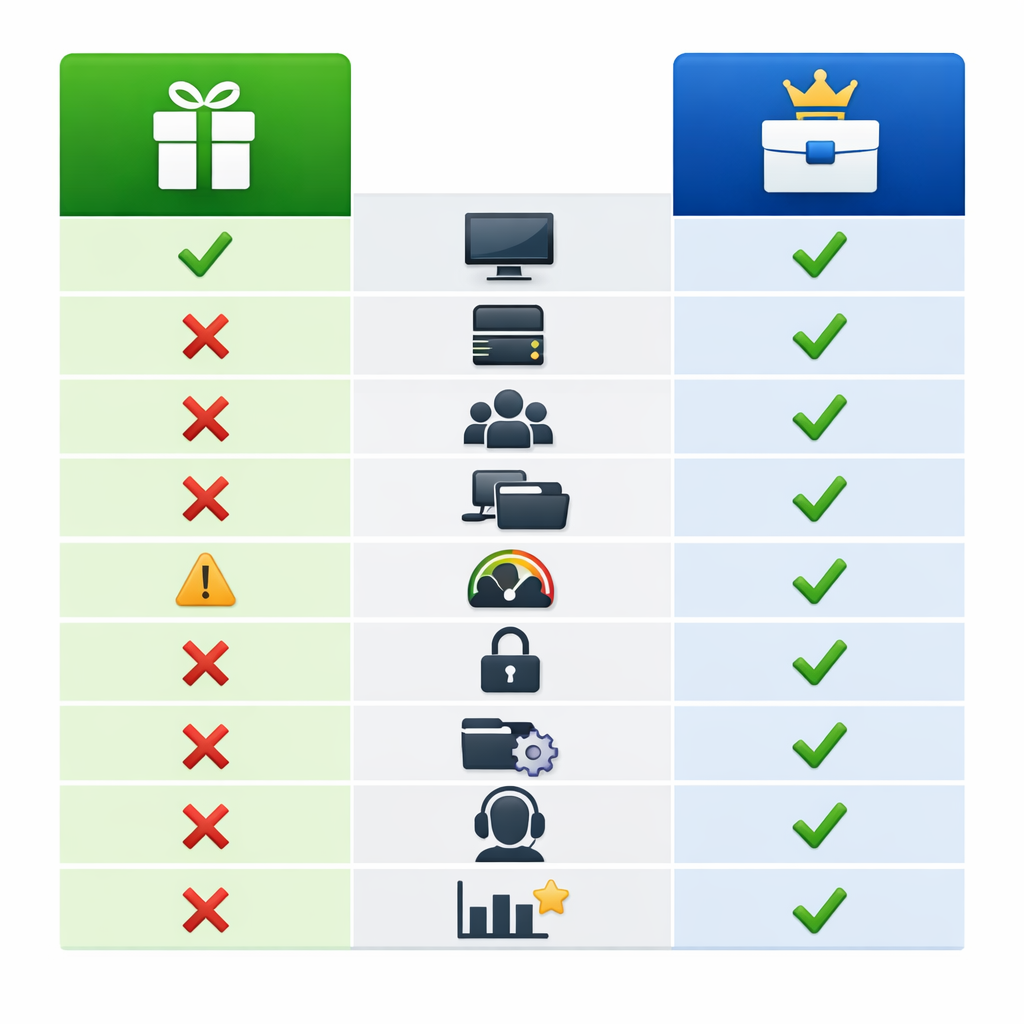

对于企业级用户,MobaXterm内置的某些功能(如本地浏览器、未加密的Telnet/RDP)可能触碰合规红线。实测发现,专业版(Professional Edition)提供的定制化生成器是规避此类风险的关键。我们成功演示了通过定制化MSI包,在安装阶段即物理切断‘Local Terminal’和‘Network Scanning’功能,仅保留受控的SSH通道。这种‘最小化权限’的配置方式,极大减轻了IT审计部门对工具滥用的担忧。同时,建议在全局配置中锁定‘No persistent passwords’选项,强制要求每次连接重新输入动态口令,实现真正的零信任运维。

常见问题

MobaXterm如何处理SSH私钥的Passphrase以符合审计要求?

实测建议配合Pageant或内置的MobaKey使用。合规配置下,应禁止程序自动记住私钥密码,而是利用内存代理在会话期间保持解密状态,一旦主程序关闭,内存立即释放,确保私钥不会在无人值守时被滥用。

在受限内网环境中,MobaXterm的自动更新检查是否会造成数据外泄?

是的,默认的更新检查会向外部服务器发送版本信息。对于高度敏感环境,必须在‘Global Settings -> General’中取消勾选‘Check for updates’,或在企业防火墙层面拦截mobaxterm.mobatek.net的HTTPS请求,以防止环境指纹信息泄露。

如何解决MobaXterm在多用户共享跳板机上的配置冲突与隐私隔离?

严禁共用同一个MobaXterm.ini文件。应通过命令行参数‘-ini [路径]’为每个运维人员指定独立的加密配置文件,并将配置文件存放于用户个人的加密家目录中,防止同机其他用户通过读取配置文件获取Session元数据。

总结

深入了解 MobaXterm 2026 企业合规版配置白皮书,或下载最新安全加固补丁。

相关阅读:MobaXterm 关注安全与合规的用户 实测体验总结 202603,MobaXterm 关注安全与合规的用户 实测体验总结 202603使用技巧,MobaXterm 关注安全与合规的用户 实测体验总结 202603